![图片[1]-[软文干货]有关WordPress相关的安全小知识-月宅酱的博客](https://cos.moejpg.com/yzj/wp-content/uploads/wp-img/uploads/2017/06/ikmoe_2017-06-24_17-13-24.jpg)

以下内容大概是月宅使用了半年的WordPress体验来写,每一条都是月宅目前觉得可行的,且正在用的方法。不妨看一看吧!(PS:某位同学想看看这类的文章,然后顺便让我水了一篇)

一-xmlrpc.php

首先是WordPress根目录下的“xmlrpc.php”文件,月宅安装wp后会习惯性的将它删除,如果你没有其他用途的话,推荐删除它。因为它会造成别人利用工具进行连环爆破,大概直接post这个文件,非常的消耗服务器资源与被爆破用户名密码的风险。

二-升级到最新版

你需要及时的更新WordPress到最新版,不过这点无需手动更新,wp大概都是自动把你站点升级为最新,最新版wp能最大化的保证漏洞被修复不背它人利用。

三-wp-login.php

在用自己浏览器登陆后,删除你的wp-login.php,让别人无法访问到该文件,无论是访问wp-admin还是wp-login都会是404页面,但自己不受影响,因为你的浏览器记录了cookiec,只需要直接访问域名/wp-admin就可以进入到后台。

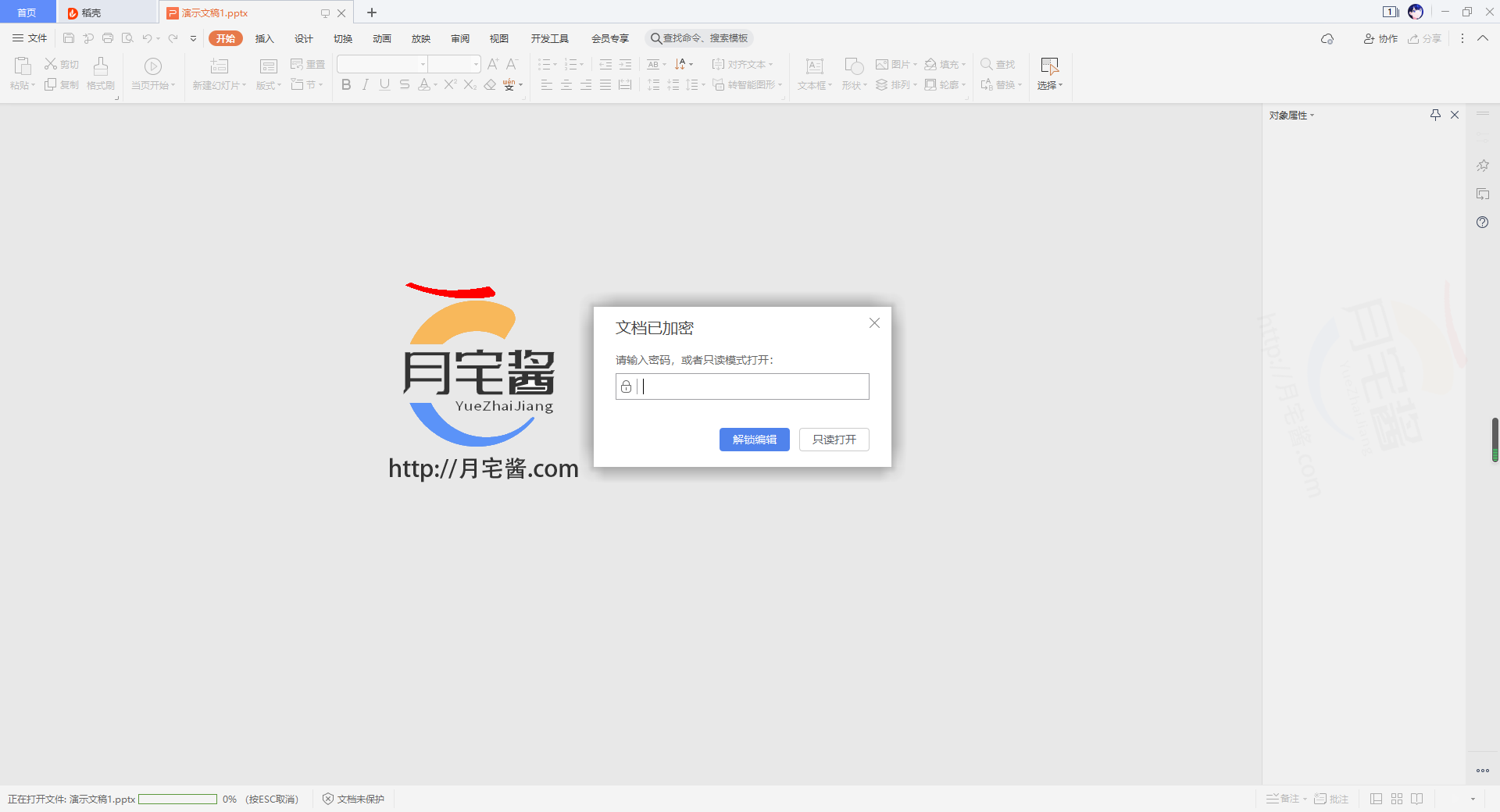

四-更改后台登陆地址

这篇文章教你如何输入正确的地址进入后台登陆,不算是完全更改了后台地址,但是能有效的防止别人利用表单提交的方式来进行爆破。

五-谷歌两步验证

这也是月宅用过的措施,在前面的防线被突破后,别人知道了用户名与密码后,这大概是你最后的防线了,也是参考这篇文章,与静态缓存插件冲突,大概会造成你的首页也是登陆验证页面,使用后的好处是你登陆的时候需要用手机APP获取动态验证码后才可以上去。目前IOS与Android均有下载,ios搜索谷歌验证下载。

六-定期备份到云盘与本地

备份是必须的,月宅目前是3天一次备份,分别为优先备份到本地,接着备份到云盘,也有自动备份的软件、工具,多备份呀,备份宝什么的,个人博客站点百分百够用。

七-使用WAF

WAF目前你可以使用云盾、百度云加速、360网站卫士之类的webWAF来防御,如果你使用的是纯CDN功能,那么别人很有可能对你进行各种针对WordPress的SQL注入攻击。

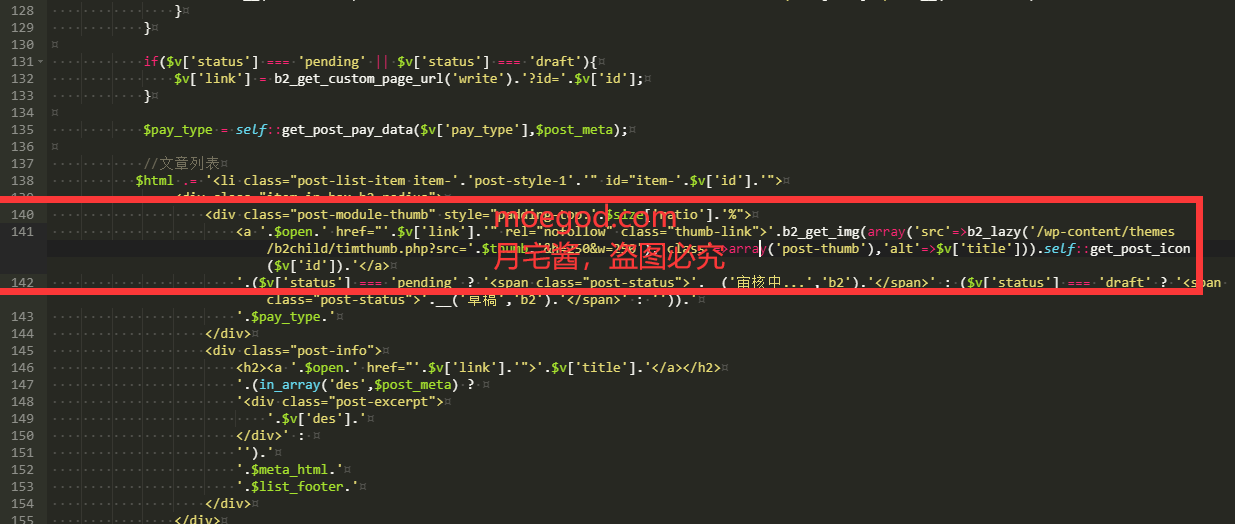

八-使用安全插件

如果你不想用WAF,或者是未备案,想要防御针对wp的攻击,那么可以使用这几款安全插件:WordPress Firewall 2,大概是可以防御sql注入与一些扫文件漏洞。Limit Login Attempts使用这款软件来限制登录,如果你知道自己的密码,直接限制输入一次,之后拉黑,前提是你用了waf、cdn的产品,你需要自行设置获取xff(x-forward-for)。WP Security Scan这款插件能够自动扫描当前漏洞进行自动补漏,非常的方便。

九-开启登录邮件通知

登录通知在网上可以搜到很多的答案,只要博客有登录,那么自己将会第一时间收到登录通知的邮件,大概会有如下信息:登录IP、登录名、登录密码、登录时间。知道自己博客被登录后,可以第一时间上去改密码。

十-隐藏wp版本信息

这个东西的话,想隐藏就隐藏,不隐藏也可以,但别人如果知道了你的版本号,那么就可以查出这个版本的一些漏洞来对你进行攻击。别人不知道版本多少,漏洞是否有效,那也就无从下手了。

十一-wp-admin目录权限

可以直接把该目录的权限设置为自己的IP,只有自己才可以访问整个目录下的链接、文件。接着将其他IP统统设置为403状态。

最后

高强度密码与高强度用户名,这些也就不需要我多BB了。另外,不要使用默认数据库前缀“wp_”趁早上谷歌百度答案改掉吧。还有,不要去看别人的后台地址,有的很蛋疼,把后台页面换成乱七八糟的东西,什么贞子都有!!!尊重他人。

![[资源]万华镜4汉化版下载 – 百度云盘-月宅酱的博客](https://cos.moejpg.com/yzj/wp-content/uploads/wp-img/uploads/2017/08/ikmoe_2017-08-18_03-39-59.jpg)

- 最新

- 最热

只看作者